Fortschrittliche IT-Sicherheitsstrategien

um den reibungslosen Betrieb und die Integrität Ihrer Infrastrukturen zu gewährleisten.

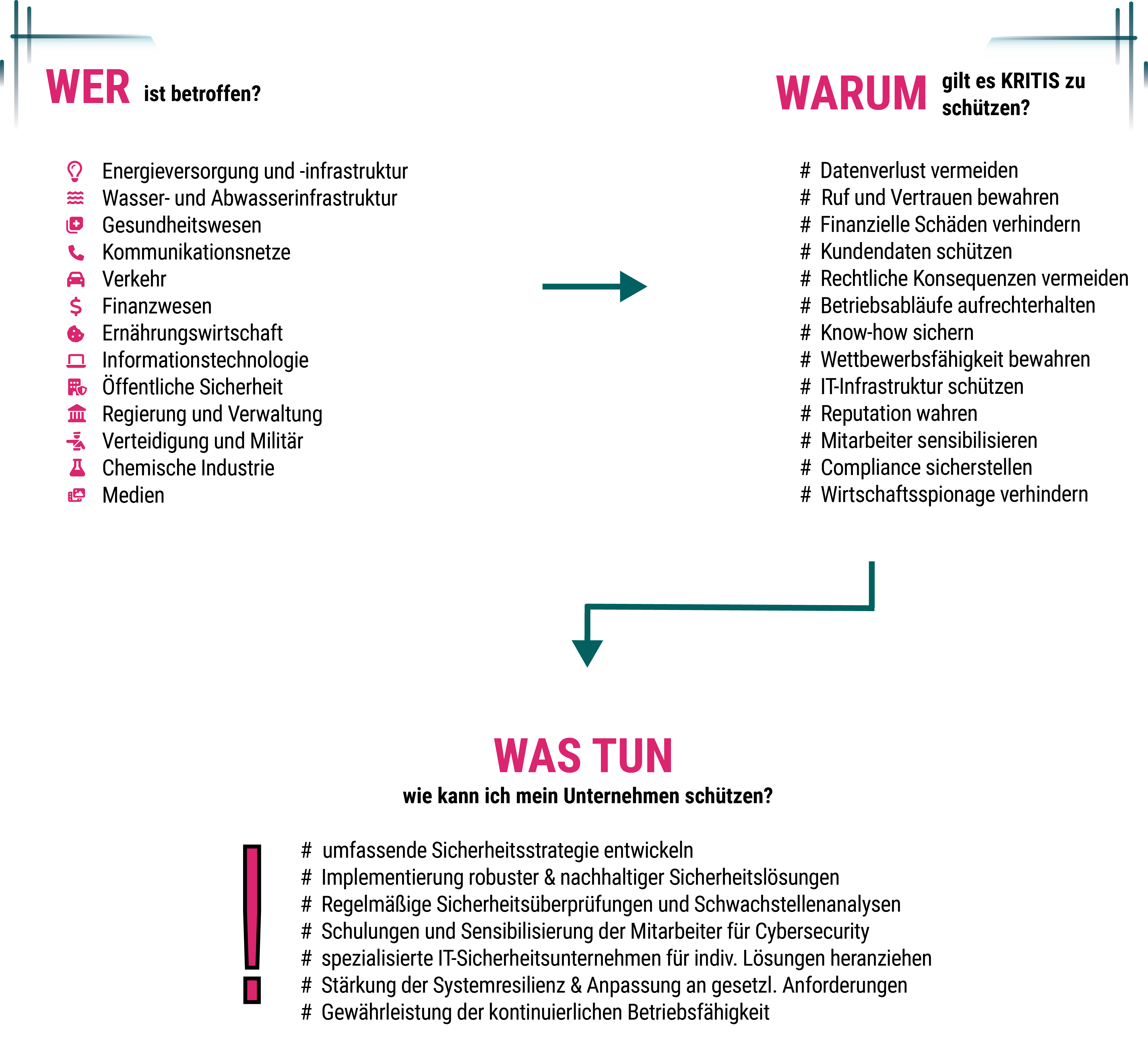

Gemäß den Bestimmungen des IT-Sicherheitsgesetzes sind KRITIS-Betreiber dazu verpflichtet, angemessene organisatorische und technische Vorkehrungen zur Vermeidung von Störungen der Verfügbarkeit, Integrität, Authentizität und Vertraulichkeit ihrer informationstechnischen Systeme, Komponenten oder Prozesse zu treffen, die für die Funktionsfähigkeit der von ihnen betriebenen kritischen Infrastrukturen maßgeblich sind. Dabei soll der Stand der Technik eingehalten werden. Darüber hinaus müssen Betreiber seit dem 01.05.2023 auch ein System zur Angriffserkennung einführen und betreiben.

Die korrekte Umsetzung ist dem BSI alle zwei Jahre nachzuweisen. In diesem Zusammenhang bieten wir Ihnen umfassende Unterstützung und jahrelanges Know-how an, um Ihre IT-Infrastruktur zu schützen und die erforderlichen Nachweise zu erbringen.

Gemäß den Bestimmungen des IT-Sicherheitsgesetzes sind KRITIS-Betreiber dazu verpflichtet, angemessene organisatorische und technische Vorkehrungen zur Vermeidung von Störungen der Verfügbarkeit, Integrität, Authentizität und Vertraulichkeit ihrer informationstechnischen Systeme, Komponenten oder Prozesse zu treffen, die für die Funktionsfähigkeit der von ihnen betriebenen kritischen Infrastrukturen maßgeblich sind. Dabei soll der Stand der Technik eingehalten werden. Darüber hinaus müssen Betreiber seit dem 01.05.2023 auch ein System zur Angriffserkennung einführen und betreiben.

Die korrekte Umsetzung ist dem BSI alle zwei Jahre nachzuweisen. In diesem Zusammenhang bieten wir Ihnen umfassende Unterstützung und jahrelanges Know-how an, um Ihre IT-Infrastruktur zu schützen und die erforderlichen Nachweise zu erbringen.

![]()

1. Assessment: Durch unsere umfangreiche Schwachstellenanalyse identifizieren wir potenzielle Sicherheitslücken und geben Ihnen Empfehlungen, wie Sie Ihre Sicherheit verbessern können. Diese Bewertung kann auch als Teil des alle zwei Jahre erforderlichen Nachweises dienen.

2. Consulting-Pakete: Mit unseren Consulting-Paketen unterstützen wir Sie bei der Schutzbedarfsfeststellung und der Absicherung Ihrer Infrastruktur. Wir bieten sowohl organisatorische als auch technische Maßnahmenpakete, um Ihre Sicherheit zu gewährleisten.

3. Enforce Administrator: Mit Hilfe unserer Enforce Administrator-Lösung reduzieren wir systematisch die Angriffsfläche und härten Ihre Server- und Clientsysteme. Dadurch stärken wir Ihre Sicherheit und schützen Sie vor potenziellen Angriffen.

4. BHE Bloodhound Enterprise: Mithilfe unserer BHE Bloodhound Enterprise-Lösung erkennen wir Angriffspfade in Ihrer Active Directory-Struktur und zeigen Ihnen geeignete Maßnahmen zur Abwehr auf. Dadurch gewährleisten wir eine erhöhte Sicherheit für Ihre Unternehmensdaten.

Your contact person at TEAL

Fabian Böhm – IT-Consultant

Your contact person at TEAL

Fabian Böhm – IT-Consultant